CrowdStrike 엔드포인트 보안 서비스

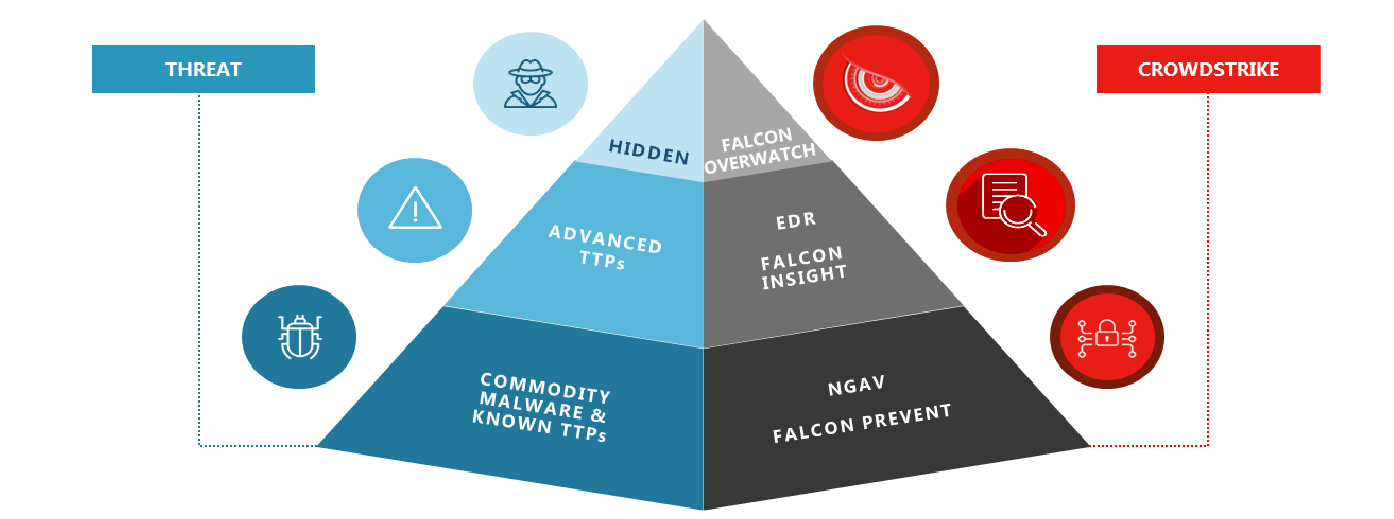

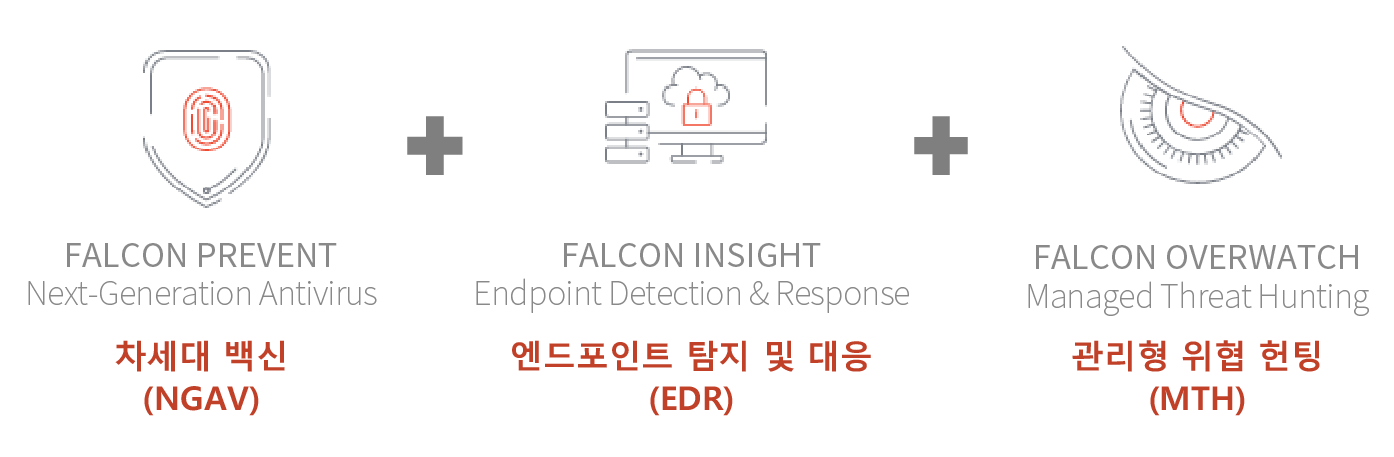

CrowdStrike 팔콘 엔드포인트 보안 솔루션은 최신 사이버 위협(Malware, APT, Hidden)에 대응하여 FALCON PREVENT (NGAV), FALCON INSIGHT (EDR), FALCON OVERWATCH (Managed Threat hunting) 서비스가 통합된 최첨단 엔드포인트 보안 서비스를 제공합니다.

CROWDSTRIKE 엔드포인트 위협 보안 서비스

CROWDSTRIKE 엔드포인트 위협 보안 서비스

CrowdStrike 엔드포인트 보안 이점

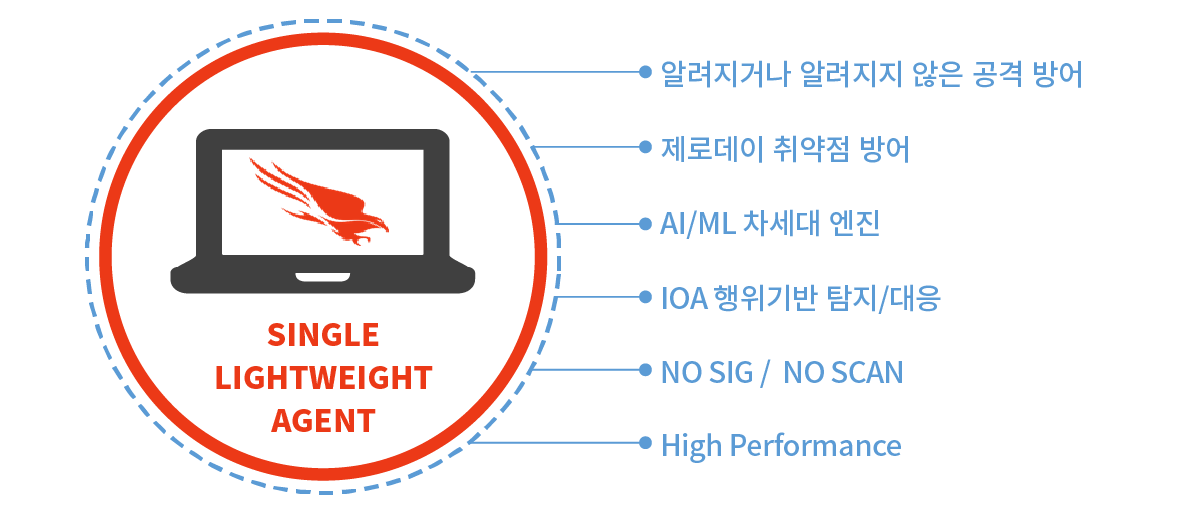

- 간편한 사용 - 단일 경량 에이전트로 엔드포인트 보안의 모든 측면을 처리

- 365일 보안 전문 서비스 제공 - CrowdStrike 분석가는 수년간의 경험을 보유하고 있으며 연중 무휴 경보 및 사고 처리

- 완벽한 탐지 및 대응 - 연중 무휴 24시간 모니터링 및 사고 대응 지원으로 모든 경보가 효과적으로 처리

- 보안 리소스 절감 효과 - 위협 헌팅 팀은 연중 무휴 침해사고를 모니터링하고 위협 발견 시 관리자에게 위협 정보와 대응 방법 및 해결책을 알려줌으로써 불필요한 리소스 절약

CROWDSTRIKE 엔드포인트 보안 솔루션 주요 기능

- ㆍ강력한 첨단 보호 기능

- 머신러닝 및 인공 지능 - 알려지거나 알려지지 않은 맬웨어 및 랜섬웨어 감지

- 행동 기반 공격 지표 (IOA) - 정교한 파일리스 및 멀웨어 없는 공격 방지

- 익스플로잇 차단 - 어플리케이션 취약점을 통한 위협의 실행 및 확산 차단

- 위협 인텔리전스 보호 기능 – 150개 이상의 공격그룹 TTPs 기반의 위협 차단

CROWDSTRIKE 엔드포인트 솔루션 보안 기능

CROWDSTRIKE 엔드포인트 솔루션 보안 기능

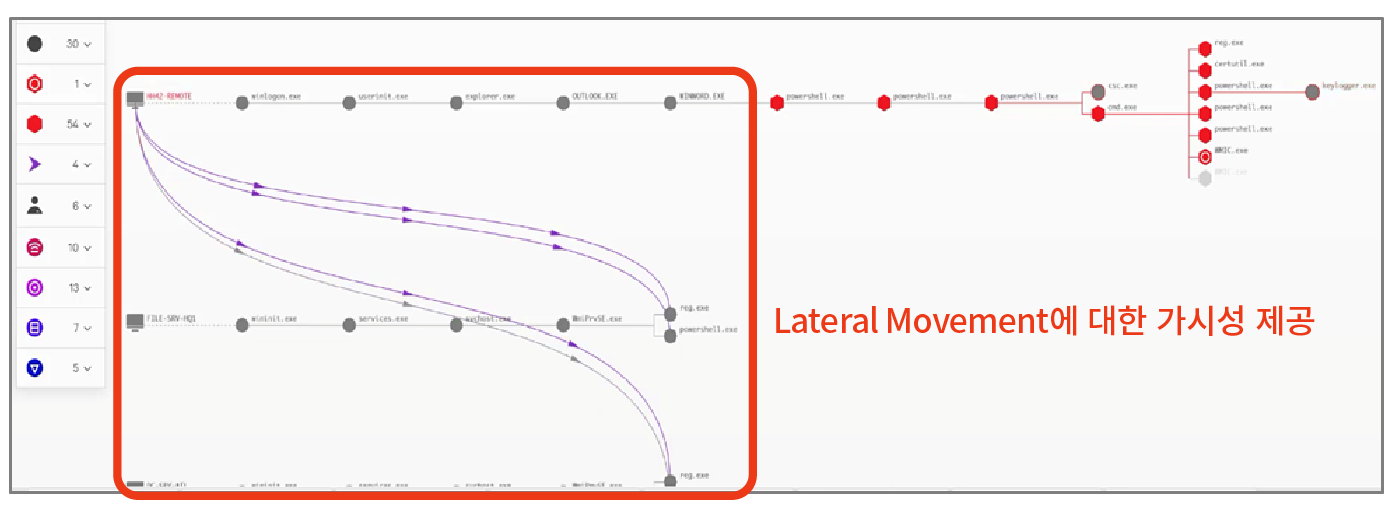

- ㆍ전체 공격을 한눈에 파악

- 모든 경보에 대해 세부 정보, 배경 정보, 활동 기록 제공

- 컨텍스트 및 위협 인텔리전스 데이터로 보강된 이해하기 쉬운 단일 프로세스 트리에서 전체 공격을 파악

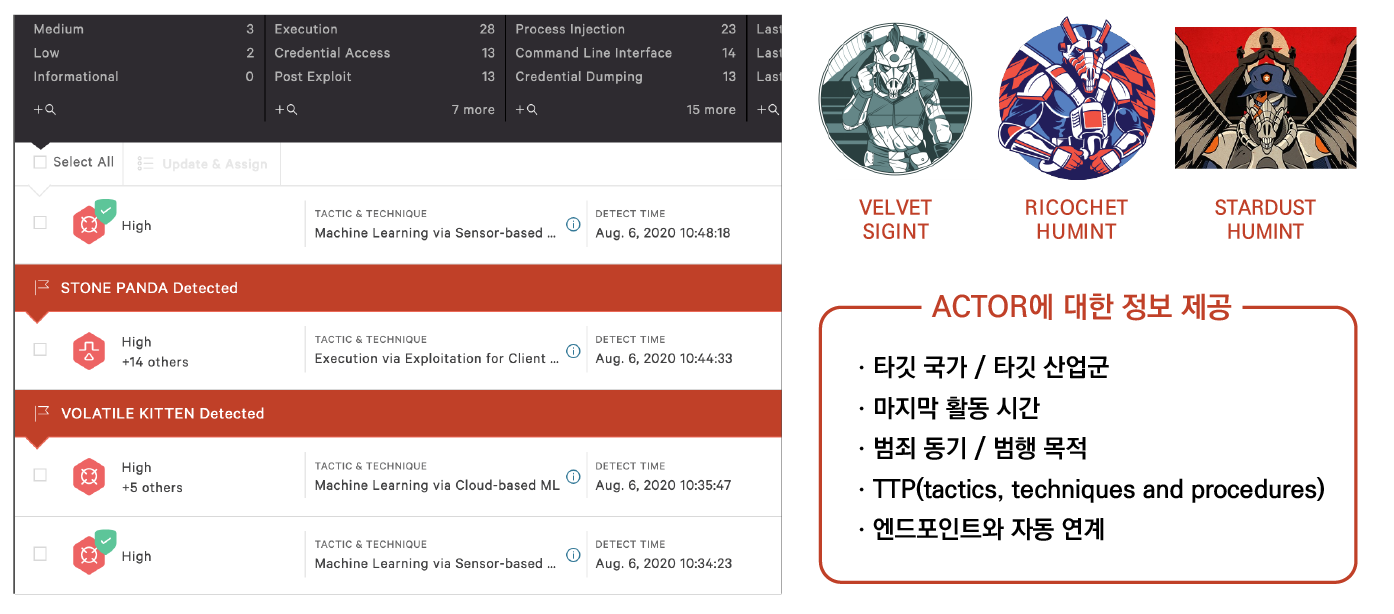

- 탐지 이벤트에 사용중인 전술/기술을 정확히 파악하기 위해 MITER ATT&CK 프레임워크 매핑

CROWDSTRIKE 내부 침해 및 전파 범위 가시성 확보

CROWDSTRIKE 내부 침해 및 전파 범위 가시성 확보

- ㆍ통합 위협 인텔리전스

- 고객의 환경에서 발견 된 위협의 범위와 영향력을 자동으로 연계되어 밝혀냄

- 공격 대상이 되고 있는지 여부, 공격 주체, 대응 및 사전 방어 방법이 자동 연계되어 파악

위협 우선 순위와 인텔리전스 연계 정보

위협 우선 순위와 인텔리전스 연계 정보

- ㆍ단일 경량 솔루션

- 간단하고 신속한 배포

- 클라우드 네이티브 CrowdStrike Falcon® 플랫폼과 단일 경량 에이전트로 복잡성 제거

- 엔드포인트 보안 운영 간소화

단일 경량 에이전트

단일 경량 에이전트

CROWDSTRIKE 엔드포인트 보안 솔루션

FALCON PREVENT

Falcon Prevent는 기존 AV를 대체할 우수한 제품으로 가장 효과적인 예방 기술과 완전한 공격 가시성 및 단순성을 결합한 가장 이상적인 차세대 AV 솔루션 입니다.

- ㆍ기존 AV 솔루션의 세대 교체

- 인공지능/머신러닝 기반의 NGAV 로 모든 유형의 공격을 방지

- 시그니처가 필요 없는 보호 기능

- 기존 안티 바이러스 제품을 빠르고 안정적으로 대체

- 전체 공격에 대한 가시성 제공

FALCON INSIGHT

엔드포인트 활동을 지속적으로 모니터링하고 데이터를 실시간으로 분석하여 위협 활동을 자동으로 파악하므로 지능형 위협이 발생할 경우 탐지와 차단합니다.

- ㆍ빠른 속도, 자동 처리, 독보적인 가시성으로 위협 탐지 및 대응

- 지능형 위협의 자동 탐지 및 스마트한 우선순위 지정

- 실시간 심층 포렌식 및 정교한 시각화를 통해 조사 속도 향상

- 경보 피로도 90% 이상 감소

- MITRE 기반 탐지 프레임워크와 CrowdScore Incident Workbench로 복잡한 공격을 한눈에 파악

FALCON OVERWATCH

Falcon OverWatch 는 연중무휴로 지속적인 심층 분석을 제공하여 기존 보안 기술을 회피하도록 설계된 은밀하고 새로운 공격 수법을 집요하게 추적하고 보안팀에 알림과 대응 방법을 전달하여 사전에 대규모 침해를 차단합니다.

- ㆍ매일 잠재적인 위협을 추적/확인하고 중지할 수 있는 가이드라인 제시

- 지속적인 모니터링을 통해 숨은 지능형 공격을 추적 및 확인하고 대응 방법을 제시

- 침해 대응 전문가가 클라우드 데이터, 보안툴, 위협 인텔리전스를 이용한 빠른 위협 추적

- 관리 비용과 복잡성을 최소화한 원활한 확장 효과